Zeg ja tegen slimme cyberbeveiliging

Ons XDR-platform uitgelegd in 1 minuut

Bluehorn is een Extended Detection and Response (XDR)-oplossing die je cyberbeveiligingstools samenbrengt in één intelligent platform. Het verzamelt en analyseert automatisch gegevens uit je hele netwerk om bedreigingen sneller te detecteren en effectiever te reageren.

Met ingebouwde intelligentie, risicoscores en naadloze integratie met je bestaande tools helpt Bluehorn je om cyberbedreigingen een stap voor te blijven, zonder helemaal opnieuw te hoeven beginnen.

Bluehorn in een notendop

Identify

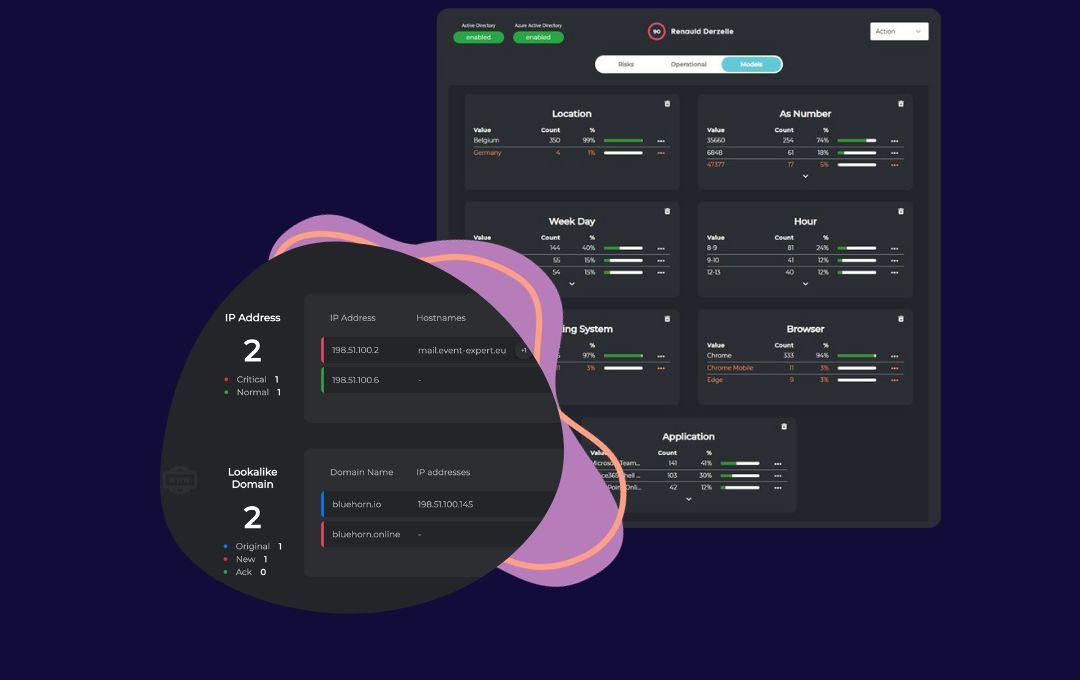

Bluehorn analyseert je netwerk en brengt elk toestel en elke identiteit in kaart. Zo kan je abnormaal gedrag detecteren nog vóór het een echte bedreiging vormt.

Detect

Bluehorn analyseert logs en netwerkverkeer om afwijkend gedrag op te sporen. Het koppelt dreigingen aan specifieke gebruikers en toestellen en centraliseert alles in één overzichtelijk dashboard.

Respond

Je krijgt één centrale console, duidelijke risicoscores en de mogelijkheid om met één klik te reageren. Minder ruis, meer focus voor je team op wat écht telt.

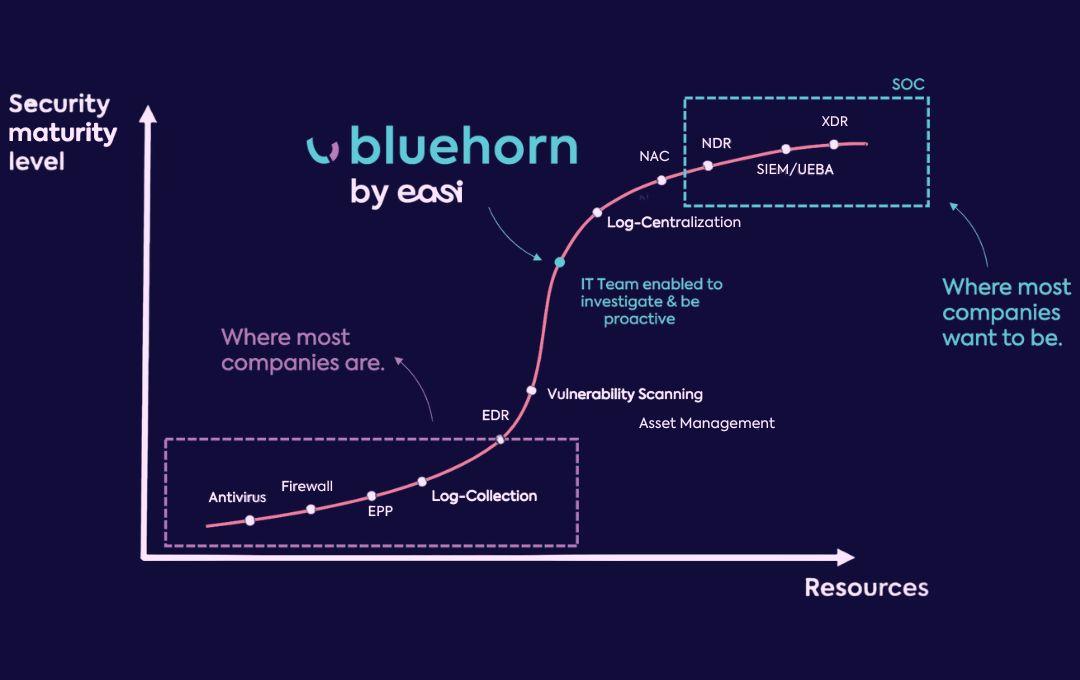

Er zit een kloof in de markt die veel bedrijven een oneerlijke strijd oplevert

Samen rijden we dat gat toe

Het is cruciaal dat je IT-infrastructuur en beveiliging gelijke tred houden met de groei van je bedrijf. Toch slagen veel kmo’s er niet in om dit evenwichtig te doen. De oorzaken? Een kleine IT-afdeling met uiteenlopende prioriteiten, een beperkt budget, een directie met andere doelstellingen, versnipperde informatie en een gebrek aan tijd of expertise om deze te analyseren.

Hoewel kmo’s kleiner zijn, kampen ze met dezelfde uitdagingen als grote ondernemingen – alleen beschikken die over grotere budgetten en complexere technologieën.

Bluehorn is ontwikkeld om deze oneerlijke strijd recht te trekken en IT-teams te helpen groeien in hun cybersecuritymaturiteit. Door Bluehorn toe te voegen aan je security-ecosysteem, verhoog je onmiddellijk de efficiëntie van je team. Ze kunnen zich focussen op wat écht telt.

Dankzij slimme detectie vermindert Bluehorn de “ruis” en elimineert het valse meldingen. Het resultaat?

Betere preventie door een kleinere attack surface en een drastische daling van de gemiddelde ‘dwell time’ – van maanden of weken naar slechts enkele dagen.

Hoe werkt het?

Bluehorn fungeert als een XDR-oplossing (Extended Detection and Response). Het is een centraal securityplatform dat automatisch data verzamelt en correleert uit verschillende bronnen, waaronder je bestaande beveiligingscomponenten.

Kort gezegd helpt Bluehorn je om je netwerk beter te onderzoeken, waardoor je sneller dreigingen kunt detecteren én erop reageren.

Daarbovenop biedt Bluehorn nog meer voordelen:

Risk Scoring

Dankzij de risicoscores van Bluehorn weet je hoe groot de kans is dat een asset of identiteit gecompromitteerd is, en of je actie moet ondernemen.

Naadloze integratie

Bluehorn integreert moeiteloos met je bestaande security-ecosysteem, zodat je maximaal rendement haalt uit je huidige cybersecurity-investeringen.

Ingebouwde intelligentie

Bluehorn zet ruwe data zoals logs en netwerkverkeer om in bruikbare alerts, dankzij een slimme analyse-engine.

Detectie en respons

Wat Bluehorn uniek maakt, is zijn vermogen om snel en doeltreffend te reageren op bedreigingen, zelfs wanneer je preventietools zoals firewalls of antivirus falen.

"We hebben een proof of concept uitgevoerd van de Bluehorn-oplossing, in combinatie met SOC-ondersteuning van Easi. Ze hebben ons overtuigd om het te testen op basis van onze jarenlange samenwerking en het wederzijds vertrouwen. Al snel bewezen de tool en de bijhorende diensten hun kracht en waarde door ons meer inzicht en gerichte aanbevelingen te bieden.

De implementatie van deze SOC-oplossing is zonder twijfel een uitstekende beslissing geweest voor ons bedrijf. We voelen ons vandaag veiliger en zekerder in onze aanpak van potentiële dreigingen, waardoor we ons met een gerust hart kunnen focussen op onze dagelijkse werking zonder voortdurend bezig te zijn met cybersecurity. Ik raad deze oplossing aan voor elk bedrijf dat zijn cybersecurity wil versterken."

Xavier Moumal – Process & IT Manager Belux, Monnoyeur

Funtionaliteiten

-

Asset discovery

Bluehorn houdt al je actieve en inactieve resources bij – in de cloud, virtueel en fysiek – zodat je maximale controle hebt over je netwerkbeveiliging.

-

Geavanceerde Analyse

Bluehorn beschikt over eigen analysemodules voor o.a. DNS, netwerkverkeer, M365 en Cyber Threat Intelligence. Ook zonder integratie met je firewall of antivirus blijft de oplossing doeltreffend.

-

Risk Exposure Monitoring

Bluehorn brengt je risico’s in kaart en monitort het dark web op gelekte credentials. Zo ontdek jij blinde vlekken vóór aanvallers dat doen.

-

Open oplossing

Bluehorn integreert naadloos met je bestaande ecosysteem. Dankzij onze connectors wordt data uit je huidige securitytools slim gedeeld met Bluehorn – zonder dubbele meldingen.

Dagelijkse management

Bluehorn helpt je IT-team om beveiligingsprioriteiten te bepalen dankzij een volledig overzicht van je netwerk en de kwetsbaarheden erin.

Plug & play

Je bestaande security-ecosysteem koppelt moeiteloos met Bluehorn, zodat je betere, data-gedreven beslissingen kan nemen.

Behoudt de focus

Bluehorn werkt autonoom, zodat jouw IT-team zich kan richten op projecten die écht waarde toevoegen.

Flexibel beheer

Wil je zelf je security posture beheren? Dat kan. Of laat het over aan je securitypartner – jij kiest.

All-in-one oplossing

Geen compromissen tussen verschillende tools. Bluehorn biedt de functionaliteiten van krachtige oplossingen zoals XDR of SIEM, maar dan gebundeld in één platform.

Big Brother-effect

Niets ontsnapt aan jouw oog. Zelfs onbekende of vergeten assets worden automatisch ontdekt en beheerd.

Bluehorn in actie zien?

Waarom Bluehorn anders is?

Als IT-partner merken we dat het voor veel van onze klanten steeds moeilijker wordt om zich te wapenen met een kwalitatieve detectieoplossing – vaak om budgettaire redenen.

Het gevolg? Bedrijven grijpen naar een waaier aan losse tools, wat leidt tot minder efficiëntie en een gebrek aan een centraal overzicht van hun netwerk.

Bovendien zijn de huidige oplossingen op de markt vaak niet geschikt voor organisaties van 50 tot meer dan 500 medewerkers – of het nu gaat om budget, beheerbaarheid, integratie of gebruiksgemak.

Bluehorn is speciaal ontwikkeld voor deze doelgroep. Eén oplossing, allesomvattend en op maat van jouw realiteit.

Wie zegt dat een SOC alleen iets is voor grote bedrijven?

Met Bluehorn als onderdeel van je cybersecurity-ecosysteem beschik je over wat wij graag een "SOC-buildingsstrategie" noemen.

Of je nu zelf de alerts en incidenten opvolgt of dit uitbesteedt aan ons Easi SOC-team – met deze plug-and-play oplossing ben je in staat om 24/7 te reageren op abnormaal gedrag en potentiële cyberdreigingen.

Met Bluehorn hoef je geen compromissen te sluiten

Gemaakt voor én samen met kmo’s

Bluehorn is speciaal ontwikkeld voor kmo’s en organisaties die op zoek zijn naar een betaalbare oplossing – zowel technisch als financieel.

Proactieve én reactieve beveiliging

Een oplossing die je securityrisico’s zowel proactief als reactief aanpakt, met heldere inzichten op maat van zowel het management als je IT-team.

Flexibele uitdager op de markt

Bluehorn is een nieuwe, flexibele speler op de markt. Klaar om mee te groeien met jouw bedrijf, jouw behoeften en jouw cybersecuritymaturiteit.

"Jarenlang werkte ik met oplossingen die voor kmo’s simpelweg onbetaalbaar waren. Er moest een alternatief komen, en daarom besloten we het beste van al deze oplossingen te bundelen in één tool voor de kmo-markt: Bluehorn.

Wij geloven dat élk bedrijf recht heeft op de beste beveiliging."

Jérémy Derzelle - Bluehorn Product Manager