Dites oui à la cybersécurité intelligente

Notre plateforme XDR expliquée en 1 minute

Bluehorn est une solution XDR (Extended Detection and Response) qui unifie vos outils de cybersécurité au sein d'une plateforme intelligente. Elle collecte et analyse automatiquement les données provenant de l'ensemble de votre réseau afin de détecter les menaces plus rapidement et de réagir plus efficacement.

Grâce à l'intelligence intégrée, à l'évaluation des risques et à l'intégration transparente avec vos outils existants, Bluehorn vous aide à garder une longueur d'avance sur les cybermenaces, sans avoir à repartir de zéro.

Bluehorn en quelques mots

Identification

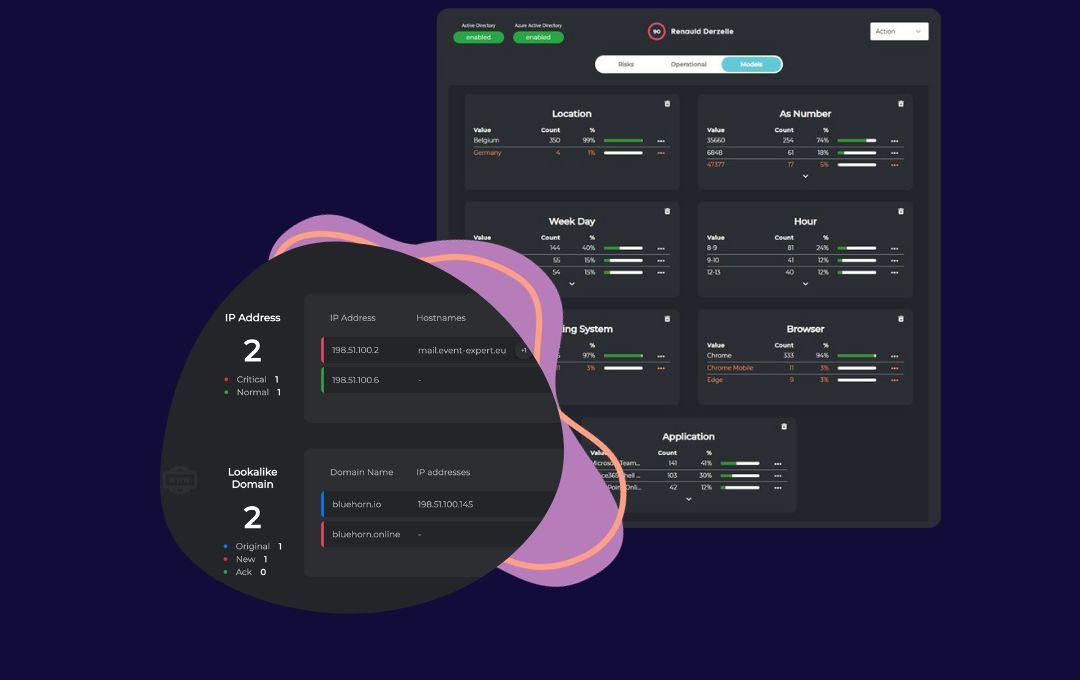

Bluehorn analyse votre réseau, cartographie chaque actif et chaque identité, afin que vous puissiez détecter les comportements anormaux avant qu’ils ne deviennent une menace.

Détection

Bluehorn analyse les journaux et le trafic réseau pour détecter les comportements anormaux. Il relie ainsi les menaces à des utilisateurs et appareils spécifiques, tout en vous offrant une console centrale unique.

Réponse

Vous bénéficiez d’une console centrale, d’un score de risque clair et de la capacité de réagir en un seul clic. Résultat : moins de bruit et votre équipe peut se concentrer sur l’essentiel.

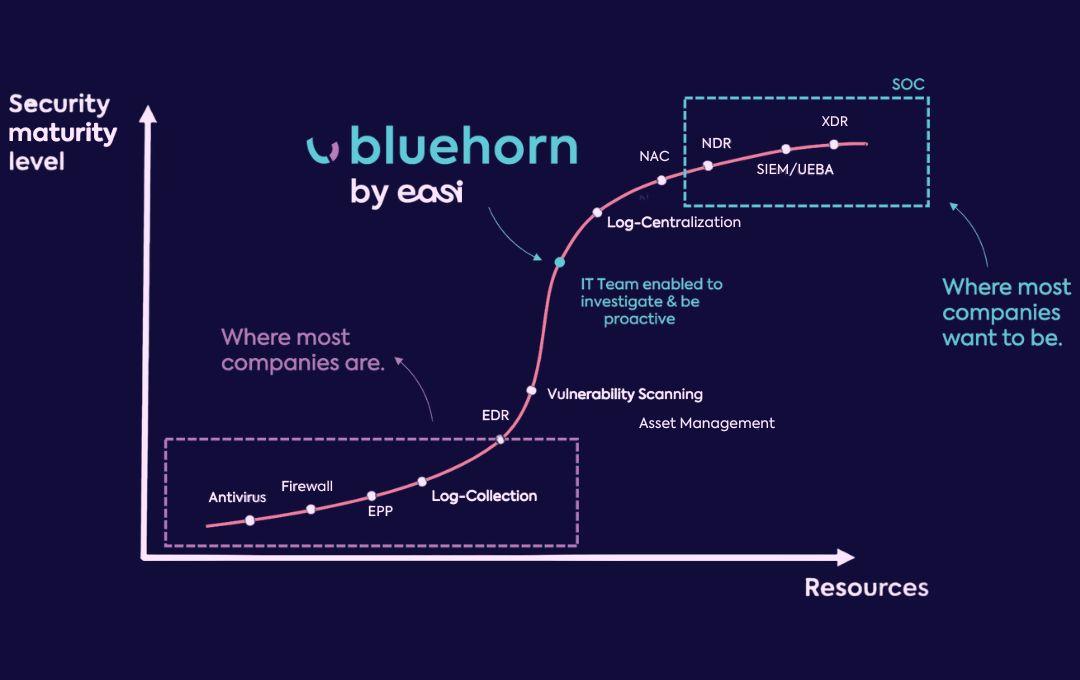

Il existe une faille sur le marché actuel qui condamne de nombreuses entreprises à un combat inéquitable.

Nous sommes là pour vous protéger

Il est essentiel que l’infrastructure informatique et la sécurité de votre entreprise évoluent en parallèle avec sa croissance. Bien que cela puisse sembler évident, de nombreuses PME n’y parviennent pas et ce pour diverses raisons: une petite équipe IT aux priorités multiples, des ressources financières limitées, un comité de direction avec des objectifs divergents, des informations cloisonnées ou encore, un manque de temps ou d’expertise pour les analyser.

Bien que les PME soient plus petites, elles font face aux mêmes défis que les grandes entreprises - des entreprises qui peuvent se permettre des technologies plus coûteuses et complexes.

Bluehorn a été créé pour rééquilibrer ce combat inégal et aider les équipes IT à gagner en maturité en matière de cybersécurité. En intégrant cette solution à votre écosystème de sécurité, vous améliorez immédiatement l’efficacité de vos équipes. Elles peuvent se concentrer sur les menaces réellement importantes. Grâce à son système de détection intelligent, Bluehorn réduit le "bruit" et élimine les faux positifs.

Bluehorn offre une meilleure prévention en réduisant la surface d’attaque et en diminuant le temps moyen de présence d’une attaque, qui passe de plusieurs mois ou semaines, à seulement quelques jours

Comment cela fonctionne-t-il ?

Bluehorn agit comme un logiciel XDR (Extended Detection and Response). C’est une plateforme de sécurité unifiée qui collecte et corrèle automatiquement les données provenant de multiples sources, y compris vos composants de sécurité existants.

En résumé, Bluehorn vous permet d’analyser plus efficacement votre réseau, ce qui accélère la détection des menaces et le temps de réponse.

De plus

Risk scoring

La fonctionnalité de scoring des risques de Bluehorn vous indique la probabilité qu’un actif ou une identité ait été compromis, et si une action est nécessaire.

Intégration parfaite

Il s’intègre parfaitement à votre écosystème de sécurité existant, afin de tirer parti des investissements déjà réalisés en cybersécurité.

Intelligence intégrée

Bluehorn transforme les données brutes, telles que les journaux et le trafic réseau, en alertes exploitables grâce à son propre moteur d’analyse intelligent.

Détection et réponse

La caractéristique unique de Bluehorn lui permet de détecter et de répondre efficacement aux menaces de sécurité, si vos outils de prévention (pare-feu ou antivirus) venaient à échouer.

"Nous avons réalisé un POC de la solution BlueHorn avec le support SOC d’Easi. C’est la relation de confiance établie de longue date qui nous a convaincus de la tester. Rapidement, l’outil et les services ont démontré leur efficacité en nous apportant une visibilité accrue et des recommandations pertinentes.

Dans l’ensemble, la mise en place de cette solution SOC s’est révélée être une excellente décision pour notre entreprise. Nous nous sentons plus en sécurité et plus confiants dans notre capacité à gérer les menaces potentielles, ce qui nous permet de nous concentrer sur notre travail quotidien sans nous soucier de la cybersécurité. Je recommande cette solution à toute entreprise souhaitant renforcer sa posture de sécurité."

Xavier Moumal – Process & IT Manager Belux, Monnoyeur

Fonctionnalités

-

Découverte des actifs

Bluehorn vous permet de suivre les ressources actives et inactives de votre réseau (cloud, appareils virtuels et physiques) afin d’optimiser votre cybersécurité.

-

Analyse avancée

Bluehorn dispose également de ses propres modules d'analyse de la sécurité (par exemple : DNS, trafic réseau, M365, CTI...). Il reste efficace même s'il ne s'intègre pas encore à votre pare-feu ou à votre logiciel antivirus.

-

Surveillance de l'exposition aux risques

Bluehorn cartographie vos risques et surveille le darknet pour détecter les fuites d'informations d'identification, vous aidant ainsi à repérer les angles morts avant que les attaquants ne le fassent.

-

Solution ouverte

Intégration transparente avec votre écosystème existant. Nos connecteurs garantissent que les données de votre solution de sécurité existante sont partagées avec Bluehorn. Le programme est intelligemment structuré, de sorte que vous ne recevez jamais deux fois la même notification.

Gestion quotidienne

Bluehorn aide votre équipe informatique à déterminer les priorités en matière de sécurité en fournissant une vue d'ensemble de votre réseau et de ses vulnérabilités.

Plug & play

Votre écosystème de sécurité se connecte de manière transparente à Bluehorn pour des décisions optimales basées sur les données.

Gardez le cap

Bluehorn agit de manière autonome et permet à votre équipe informatique de se concentrer sur ses projets à valeur ajoutée.

Travaillez de manière plus agile

Si vous souhaitez gérer votre posture de sécurité, vous pouvez le faire vous-même ou confier cette tâche à votre partenaire en sécurité.

Une solution complète

Il n'est pas nécessaire de faire des compromis entre différentes solutions. Bluehorn offre les mêmes fonctionnalités que d'autres solutions de sécurité efficaces, telles qu'un XDR ou un SIEM.

L'effet Big Brother

Rien de ce qui provient de votre réseau ne vous échappe. Même les actifs dont vous n'aviez pas connaissance peuvent être facilement gérés.

Vous souhaitez voir Bluehorn en action ?

Pourquoi Bluehorn est-il différent ?

En tant que partenaire informatique, nous constatons qu'il est de plus en plus difficile pour nos clients de s'équiper d'une solution de détection de qualité, notamment pour des raisons budgétaires.

En conséquence, ces entreprises utilisent progressivement une grande variété de solutions, ce qui les rend moins efficaces et les prive d'une vision globale et centralisée de leur réseau.

Par ailleurs, les solutions disponibles aujourd'hui sur le marché ne sont pas adaptées aux entreprises employant de 50 à plus de 500 personnes, que ce soit d'un point de vue budgétaire, managérial, d'intégration ou d'ergonomie.

Qui a dit qu'avoir un SOC était réservé aux grandes entreprises ?

En ajoutant Bluehorn à votre écosystème de cybersécurité, vous vous débarrassez de ce que nous aimons appeler une « stratégie de construction de SOC ». Que vous gériez les alertes ou les incidents en interne ou que vous les confiiez à notre équipe Easi SOC, cette solution prête à l'emploi vous permettra de réagir 24 heures sur 24 et 7 jours sur 7 aux comportements anormaux et aux cybermenaces potentielles.

Avec Bluehorn, vous n'avez pas à faire de compromis

Conçu pour et avec les PME

Bluehorn est conçu pour les PME et les organisations qui recherchent une solution abordable, tant sur le plan technique que financier.

Une solution proactive et réactive

Une solution qui gère les risques de sécurité de manière proactive et réactive. Et qui offre des informations adaptées à la fois à la direction et à l'équipe informatique.

Un challenger flexible sur le marché

Bluehorn est un nouveau challenger sur le marché. Il offre la flexibilité nécessaire pour évoluer avec votre entreprise, vos besoins et votre niveau de sécurité.

"Pendant de nombreuses années, j'ai travaillé avec des solutions que les PME ne pouvaient tout simplement pas se permettre. Il fallait trouver une alternative, et nous avons donc décidé de réunir le meilleur de toutes ces solutions pour le marché des PME en un seul outil, Bluehorn.

Nous pensons que chaque entreprise mérite ce qu'il y a de mieux en termes de sécurité"

Jérémy Derzelle - Chef de produit Bluehorn

.jpg)