Construire votre posture de sécurité

Les entreprises doivent faire face à de plus en plus de tentatives de cyberattaques, surtout depuis la pandémie de Covid. C'est la raison pour laquelle elles sont à la recherche de solutions efficaces pour parer à ces menaces.

Pour cela, ils se tournent souvent vers des solutions informatiques connues telles que SIEM, XDR ou NDR, etc.

Ce sont d'excellentes solutions, surtout si vous décidez de les combiner pour construire une protection encore plus solide.

Concentrez-vous sur ce qui compte

Pourtant, certaines difficultés persistent. Parmi toutes les alertes et autres notifications, comment faire pour savoir comment et quand réagir. Par ailleurs, est-ce nécessaire de prendre action à chaque notification ? C'est pour cette raison que le SOC a été créé.

Maturité sur le plan de la cybersécurité

Apprendre à marcher avant se savoir courir

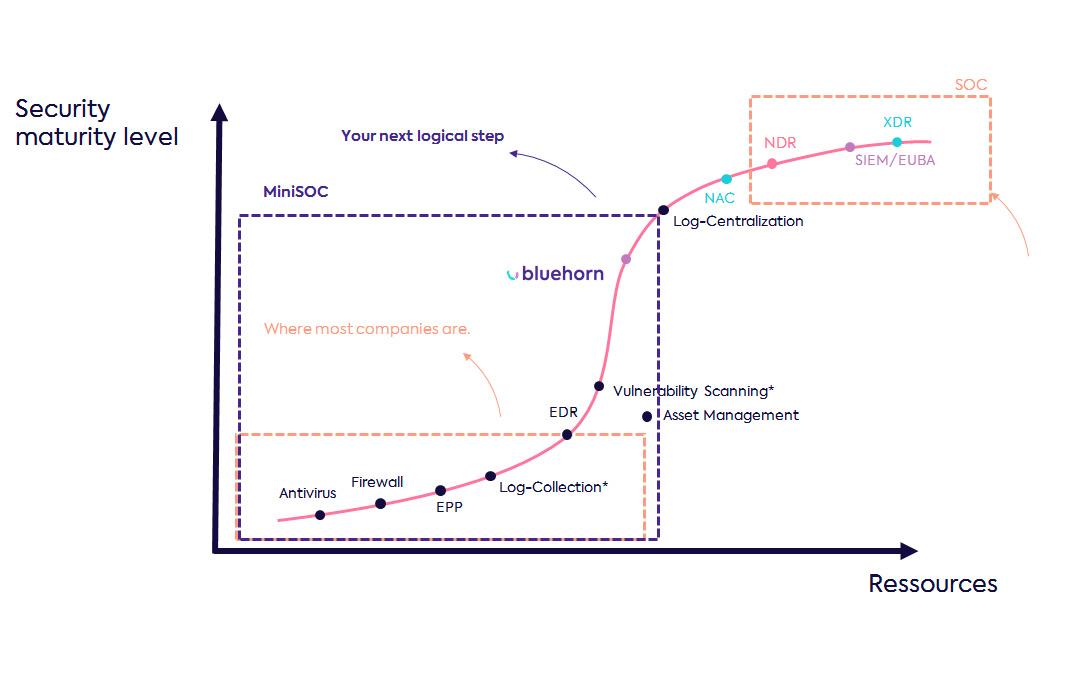

Pour protéger votre entreprise des cyberattaques, des solutions toutes prêtes sont souvent envisagées : SIEM, NAC, XDR, SOC.

Celles-ci sont d'ailleurs souvent nécessaires pour bénéficier d'une cyber assurance.

Cependant, une question fondamentale doit être posée : mon organisation est-elle suffisamment mature en matière de cybersécurité pour implémenter ces solutions ?

Tant que vous ne disposez pas d'une stratégie globale en matière de patching, de réponse aux incidents, de sensibilisation à la sécurité, etc., il est inutile d'envisager ces solutions.

Ce dont vous avez besoin, c'est de vous concentrer sur les fondamentaux.

Qu'est-ce qu'un SOC ?

Le SOC ou Security Operations Center est un centre composé d'experts qui se basent sur des processus et des technologies de sécurité. Leur objectif est de surveiller et d'améliorer en permanence votre posture de sécurité.

En plus des solutions de sécurité misent en place, ce type de service permet de surveiller, détecter, analyser et répondre aux incidents de sécurité.

En savoir plus sur le SOC?

Comment fonctionne notre SOC ?

Un mélange de

Technologies

Nous nous basons sur les solutions de sécurité existantes que vous avez déjà installées. Nous ajoutons à cela une couche supplémentaire d'intelligence grâce aux données, à l'intelligence artificielle, et à des capteurs. De cette façon, nous nous assurons qu'il n'y a pas de "fatigue" des alertes de sécurité et nous fournissons un meilleur temps de réponse. Nous sommes également partenaires privilégiés et avons des compétences certifiées avec les solutions de sécurité et de réseau les plus connues telles que : SentinelOne, Fortinet, Exabeam, Tenable, Aruba networks, Citrix, Cisco, F5, etc. Nous gérons par ailleurs notre propre solution XDR : Bluehorn.

Processus

Dans notre procédure SOC, nous assurons l'évaluation des risques, le contrôle des données et de l'utilisation, la sensibilisation à la sécurité, la tenue d'un journal complet, la réponse aux incidents (et ce conformément aux processus d'escalade) et bien plus encore. Notre équipe SOC travaille selon les meilleures pratiques en matière de gestion des informations de sécurité et de SOC et obtient régulièrement des certifications pour continuer à optimiser ces processus.

Experts

Nos experts sont prêts à intervenir 24 heures sur 24, 7 jours sur 7, pour examiner en profondeur toutes les alertes et tous les incidents, si nécessaire. Par exemple, nous disposons d'un spécialiste pour chaque type de violation, d'une équipe SOC dédiée, une Blue Team et une équipe de réponse aux incidents, des analystes réseau, des analystes en cybersécurité (+), des ingénieurs sécurité, des ingénieurs SOC, et même notre propre Red Team et des chasseurs de menaces qui peuvent être ajoutés au service SOC.

Security Operations Center en interne ou externalisé

La question est souvent posée : "Puis-je gérer un SOC en interne ou dois-je l'externaliser ?" Afin d'y répondre, vous devez vous poser deux questions essentielles :

Mon équipe informatique peut-elle se concentrer sur la cybersécurité 24 heures sur 24 et 7 jours sur 7 ?

Une concentration 24 heures sur 24 et 7 jours sur 7 n'est peut-être pas nécessaire, notamment grâce à l'utilisation de l'intelligence artificielle. Cependant, on attend d'une équipe SOC qu'elle intervienne à la minute en cas de menace potentielle. Sans SOC actif, les alertes ne sont découvertes qu'après quelques jours ou semaines, ce qui signifie que le mal est déjà fait. Une équipe SOC surveille les alertes et les comportements pour prendre immédiatement les mesures appropriées.

Ai-je suffisamment de connaissances et d'expertise sur mon propre réseau et sur les différentes technologies disponibles sur le marché ?

Comment le réseau informatique a-t-il été configuré ? Y a-t-il des facteurs externes tels que des tiers à prendre en compte ? Comment les flux d'informations se déroulent-ils ? Tout peut avoir un impact sur le fonctionnement optimal d'un SOC. Tout comme les facteurs externes tels que les nouvelles technologies ou les nouvelles menaces. Il est donc essentiel de partir de ses propres forces et faiblesses. Souvent, une partie externe peut en faire un meilleur jugement. C'est pourquoi nous commençons toujours par une analyse approfondie des systèmes informatiques, des processus et de l'expertise interne avant de proposer une solution adaptée.

Les avantages de la solution SOC d'Easi

En tant que fournisseur informatique de pointe, nous maîtrisons les principales solutions de cybersécurité du marché.

Nos experts sont formés chaque mois pour se tenir au courant des dernières nouveautés et peuvent être considérés comme des références dans leur domaine.

En gérant plusieurs environnements SOC, ils apportent également une expérience qui peut être rapidement déployée lorsque le besoin est le plus urgent.

Easi est certifié ISO 27001 pour ses services SOC

Notre adoptons une approche pragmatique : les alertes et le suivi sont liés au bon degré d'expertise. Notre équipe est dirigée par notre propre SOC manager, qui garde une vue d'ensemble et garantit une communication efficace.

Vous voulez en savoir plus sur notre SOC ?

Regardez la vidéo ici ou remplissez le formulaire ci-dessous pour obtenir plus d'informations ou une offre.